Poniżej umieszczam krótki opis w jaki sposób zaszyfrować partycję niesystemową w Windows Server 2008 R2 SP1 x64 w ten sposób, aby dostęp do niej wymagał wprowadzenia hasła. Dzięki temu, w przypadku kradzieży dysku zawierającego zabezpieczoną w ten sposób partycję, złodziej nie uzyska dostępu do danych znajdujących się na niej, o ile nie będzie znał hasła odzyskiwania. W tym celu skorzystamy z mechanizmu szyfrowania dysku BitLocker wbudowanego między innymi w Windows Server 2008 R2 oraz w Windows 7 (przy czym jedynie w edycjach Enterprise, Ultimate).

Na początek - korzystając z Server Managera - powinniśmy zainstalować funkcję BitLocker. Otwieramy więc Server Manager - naciskamy prawym przyciskiem myszy na Features - Add Features. W oknie Add Features Wizard na ekranie Select Features zaznaczamy BitLocker Drive Encryption, wybieramy Next i postępujemy zgodnie z bieżącymi wskazówkami instalatora.

Kolejnym krokiem jest zaszyfrowanie partycji. Odszukujemy w systemie i otwieramy BitLocker Drive Encryption. W BitLocker Drive Encryption naciskamy Turn on BitLocker obok partycji, którą chcemy zaszyfrować.

System wyświetla zapytanie czy chcemy rozpocząć korzystanie z BitLockera, ponieważ powinno być ono używane jedynie na serwerach cechujących się wysoką wydajnością oraz w sytuacji gdy serwer nie znajduje się w bezpiecznej lokalizacji fizycznej. Odpowiadamy Yes na pytanie Do you want to start BitLocker setup?

Na ekranie BitLocker Drive Encryption - Choose how you want to unlock this drive zaznaczamy Use a password to unlock the device i wprowadzamy hasło, które będzie służyć do uzyskania dostępu do partycji, którą wybraliśmy. Klikamy Next.

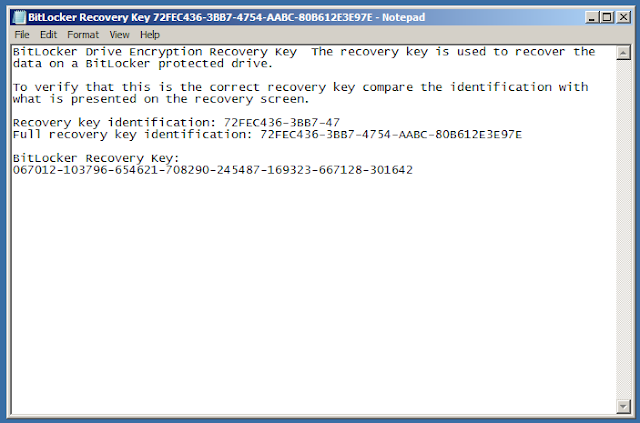

Na ekranie BitLocker Drive Encryption - How do you want to store your recovery key? wybieramy sposób zabezpieczenia klucza odzyskiwania, który może przydać się w sytuacji awaryjnej. Jedną z możliwości jest wydrukowanie go (Print the recovery key), umieszczenie na pendrive (Save the recovery key to a USB flash drive) lub zapisanie do pliku tekstowego (Save the recovery key to a file). Na potrzeby tego wpisu, skorzystam z ostatniej ze wspomnianych opcji i wskażę zapisanie pliku na pulpit, ale nie jest to rekomendowane w środowisku produkcyjnym, o czym informuje mnie system i wymaga potwierdzenia chęci wykonania takiej czynności na ekranie z pytaniem Do you want to save the recovery key on this computer?, gdzie odpowiadam Yes.

Po wybraniu interesującej nas opcji zabezpieczenia klucza powinniśmy ujrzeć informację w tej sprawie po czym klikamy Next. W moim przypadku jest to informacja You recovery key has been saved oraz fakt pojawienia się na pulpicie pliku tekstowego z kluczem odzyskiwania BitLockera.

BitLocker wymaga jeszcze tylko potwierdzenia, że chcemy zaszyfrować wskazaną partycję. Na ekranie BitLocker Drive Encryption - Are you ready to encrypt this drive naciskamy Start Encrypting.

W tym momencie powinno rozpocząć się szyfrowanie partycji, którego postęp możemy obserwować na bieżąco.

Po pomyślnym zakończeniu procesu szyfrowania powinien zostać wyświetlony komunikat BitLocker Drive Encryption - Encryption of X: is complete (gdzie X: to litera partycji), na którym klikamy Close.

Od tej pory w oknie BitLocker Drive Encryption w Panelu Sterowania przy zaszyfrowanej partycji powinny być dostępne opcje Turn Off BitLocker i Manage BitLocker zamiast Turn On BitLocker.

Gdy zrestartujemy serwer i otworzymy okno Komputer nasza zaszyfrowana partycja nie będzie widoczna tak jak wszystkie inne, niezaszyfrowane partycje, ale będzie posiadać kłódkę, a przy próbie uzyskania dostępu do danych na niej się znajdujących zostanie wyświetlony ekran wymagający wprowadzenia hasła i naciśnięcia Unlock.

Najczęściej zadawane pytania

Q: Czy w trakcie szyfrowania partycji zostaną usunięte dane, które się na niej znajdują?

A: Nie - w moim przypadku nie nastąpiła utrata danych, ale oczywiście warto profilaktycznie wykonać wcześniej kopie bezpieczeństwa, jeżeli na partycji którą chcemy zaszyfrować znajdują się ważne dane.

Q: Czy są inne, bezpłatne rozwiązania, które można zastosować w innych edycjach Windows, nie tylko Enterprise & Ultimate?

A: Tak. Alternatywnym rozwiązaniem - działającym we wszystkich edycjach Windows (również Home) - jest bezpłatny program VeraCrypt, który opisywałem jakiś czas temu w artykule "Szyfrowanie dysków i wolumenów z użyciem VeraCrypt" na łamach "IT Professional".

Q: W jaki sposób można dokonać wyboru algorytmu szyfrowania?

A: Służy do tego poniżej wymienione ustawienie Group Policy:

Computer Configuration - Administrative Templates - Windows Components - BitLocker Drive Encryption - Choose drive encryption method and cipher strength.

Q: Czy i w jaki sposób można sprawdzić aktualnie wykorzystany algorytm szyfrujący względem konkretnej partycji?

A: Jest taka możliwość - służy do tego polecenie manage-bde -status

Q: Kiedy zachodzi potrzeba skorzystania z klucza odzyskiwania?

A: Na przykład gdy chcemy uzyskać dostęp do danych znajdujących się na zaszyfrowanej partycji z poziomu środowiska odzyskiwania Windows (chodzi o opcję Napraw (Repair) po uruchomieniu komputera z płyty instalacyjnej Windows)

Q: Czy istnieje możliwość odszyfrowania partycji?

A: Tak - w tym celu w oknie BitLocker Drive Encryption należy skorzystać z opcji Turn Off BitLocker po czym potwierdzić swój wybór wybierając Decrypt Drive w oknie Turn Off BitLocker.

Q: Czy istnieje możliwość zmiany hasła, które służy do uzyskiwania dostępu do partycji?

A: Tak - aby tego dokonać należy otworzyć BitLocker Drive Encryption i skorzystać z opcji Manage BitLocker na wysokości interesującej nas partycji, po czym wybrać Change password to unlock the drive, wprowadzić nowe hasło i kliknąć Next. Powinien zostać wyświetlony komunikat Your password has been changed.

Na początek - korzystając z Server Managera - powinniśmy zainstalować funkcję BitLocker. Otwieramy więc Server Manager - naciskamy prawym przyciskiem myszy na Features - Add Features. W oknie Add Features Wizard na ekranie Select Features zaznaczamy BitLocker Drive Encryption, wybieramy Next i postępujemy zgodnie z bieżącymi wskazówkami instalatora.

Kolejnym krokiem jest zaszyfrowanie partycji. Odszukujemy w systemie i otwieramy BitLocker Drive Encryption. W BitLocker Drive Encryption naciskamy Turn on BitLocker obok partycji, którą chcemy zaszyfrować.

System wyświetla zapytanie czy chcemy rozpocząć korzystanie z BitLockera, ponieważ powinno być ono używane jedynie na serwerach cechujących się wysoką wydajnością oraz w sytuacji gdy serwer nie znajduje się w bezpiecznej lokalizacji fizycznej. Odpowiadamy Yes na pytanie Do you want to start BitLocker setup?

Na ekranie BitLocker Drive Encryption - Choose how you want to unlock this drive zaznaczamy Use a password to unlock the device i wprowadzamy hasło, które będzie służyć do uzyskania dostępu do partycji, którą wybraliśmy. Klikamy Next.

Na ekranie BitLocker Drive Encryption - How do you want to store your recovery key? wybieramy sposób zabezpieczenia klucza odzyskiwania, który może przydać się w sytuacji awaryjnej. Jedną z możliwości jest wydrukowanie go (Print the recovery key), umieszczenie na pendrive (Save the recovery key to a USB flash drive) lub zapisanie do pliku tekstowego (Save the recovery key to a file). Na potrzeby tego wpisu, skorzystam z ostatniej ze wspomnianych opcji i wskażę zapisanie pliku na pulpit, ale nie jest to rekomendowane w środowisku produkcyjnym, o czym informuje mnie system i wymaga potwierdzenia chęci wykonania takiej czynności na ekranie z pytaniem Do you want to save the recovery key on this computer?, gdzie odpowiadam Yes.

Po wybraniu interesującej nas opcji zabezpieczenia klucza powinniśmy ujrzeć informację w tej sprawie po czym klikamy Next. W moim przypadku jest to informacja You recovery key has been saved oraz fakt pojawienia się na pulpicie pliku tekstowego z kluczem odzyskiwania BitLockera.

BitLocker wymaga jeszcze tylko potwierdzenia, że chcemy zaszyfrować wskazaną partycję. Na ekranie BitLocker Drive Encryption - Are you ready to encrypt this drive naciskamy Start Encrypting.

W tym momencie powinno rozpocząć się szyfrowanie partycji, którego postęp możemy obserwować na bieżąco.

Po pomyślnym zakończeniu procesu szyfrowania powinien zostać wyświetlony komunikat BitLocker Drive Encryption - Encryption of X: is complete (gdzie X: to litera partycji), na którym klikamy Close.

Od tej pory w oknie BitLocker Drive Encryption w Panelu Sterowania przy zaszyfrowanej partycji powinny być dostępne opcje Turn Off BitLocker i Manage BitLocker zamiast Turn On BitLocker.

Gdy zrestartujemy serwer i otworzymy okno Komputer nasza zaszyfrowana partycja nie będzie widoczna tak jak wszystkie inne, niezaszyfrowane partycje, ale będzie posiadać kłódkę, a przy próbie uzyskania dostępu do danych na niej się znajdujących zostanie wyświetlony ekran wymagający wprowadzenia hasła i naciśnięcia Unlock.

Najczęściej zadawane pytania

Q: Czy w trakcie szyfrowania partycji zostaną usunięte dane, które się na niej znajdują?

A: Nie - w moim przypadku nie nastąpiła utrata danych, ale oczywiście warto profilaktycznie wykonać wcześniej kopie bezpieczeństwa, jeżeli na partycji którą chcemy zaszyfrować znajdują się ważne dane.

Q: Czy są inne, bezpłatne rozwiązania, które można zastosować w innych edycjach Windows, nie tylko Enterprise & Ultimate?

A: Tak. Alternatywnym rozwiązaniem - działającym we wszystkich edycjach Windows (również Home) - jest bezpłatny program VeraCrypt, który opisywałem jakiś czas temu w artykule "Szyfrowanie dysków i wolumenów z użyciem VeraCrypt" na łamach "IT Professional".

Q: W jaki sposób można dokonać wyboru algorytmu szyfrowania?

A: Służy do tego poniżej wymienione ustawienie Group Policy:

Computer Configuration - Administrative Templates - Windows Components - BitLocker Drive Encryption - Choose drive encryption method and cipher strength.

Q: Czy i w jaki sposób można sprawdzić aktualnie wykorzystany algorytm szyfrujący względem konkretnej partycji?

A: Jest taka możliwość - służy do tego polecenie manage-bde -status

Q: Kiedy zachodzi potrzeba skorzystania z klucza odzyskiwania?

A: Na przykład gdy chcemy uzyskać dostęp do danych znajdujących się na zaszyfrowanej partycji z poziomu środowiska odzyskiwania Windows (chodzi o opcję Napraw (Repair) po uruchomieniu komputera z płyty instalacyjnej Windows)

Q: Czy istnieje możliwość odszyfrowania partycji?

A: Tak - w tym celu w oknie BitLocker Drive Encryption należy skorzystać z opcji Turn Off BitLocker po czym potwierdzić swój wybór wybierając Decrypt Drive w oknie Turn Off BitLocker.

Q: Czy istnieje możliwość zmiany hasła, które służy do uzyskiwania dostępu do partycji?

A: Tak - aby tego dokonać należy otworzyć BitLocker Drive Encryption i skorzystać z opcji Manage BitLocker na wysokości interesującej nas partycji, po czym wybrać Change password to unlock the drive, wprowadzić nowe hasło i kliknąć Next. Powinien zostać wyświetlony komunikat Your password has been changed.